- Auteur Lauren Nevill nevill@internetdaybook.com.

- Public 2023-12-16 18:51.

- Dernière modifié 2025-01-23 15:19.

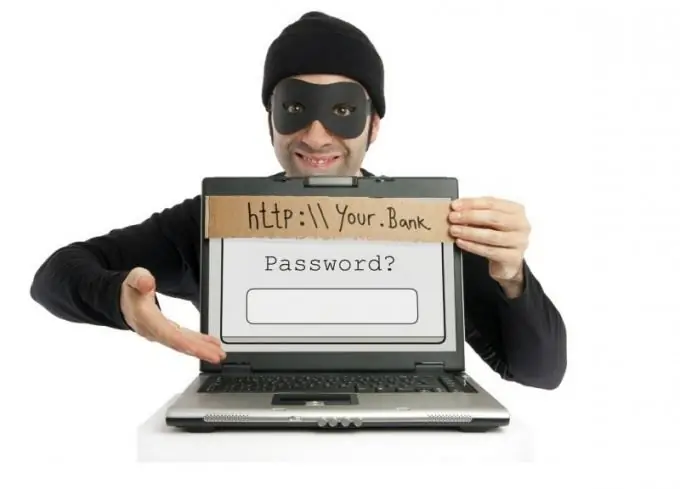

L'hameçonnage est en train de devenir l'une des formes de fraude en ligne les plus répandues. Son but est d'obtenir des données personnelles d'une personne à des fins illégales. Toute personne possédant une adresse e-mail peut être la proie de ce genre de tromperie.

Nécessaire

- - antivirus moderne;

- - navigateur avec modules anti-spam.

Instructions

Étape 1

Gardez votre logiciel antivirus à jour. Cela peut empêcher le téléchargement d'un virus cheval de Troie à partir d'une adresse Web déguisée en connexion HTTPS sécurisée. Si votre antivirus est sorti il y a plus d'un an, votre ordinateur est généralement plus sensible aux attaques qui peuvent endommager votre système d'exploitation et exposer vos données personnelles aux attaques de phishing.

Étape 2

Ne cliquez pas sur les hyperliens dans les e-mails. Ce n'est pas une bonne idée d'utiliser des redirections dans les e-mails de destinataires inconnus. Il est impossible de prédire si le lien est un code réel ou malveillant. Certains hyperliens peuvent vous rediriger vers de fausses pages HTML. Là, il vous sera demandé de saisir des informations confidentielles. Si vous voulez vraiment vérifier le lien, copiez-le manuellement dans la barre d'adresse de votre navigateur Web. De nombreux clients Internet ont des programmes anti-hameçonnage intégrés. Ils bloqueront la transition vers un site dangereux.

Étape 3

Vérifiez HTTPS (SSL). Chaque fois que vous entrez des informations sensibles telles que des informations bancaires, assurez-vous que les lettres "HTTPS: //" sont en premier lieu dans la barre d'adresse, et non "Http: //" et qu'il y a une icône de verrouillage dans le coin inférieur droit de le navigateur. Vous pouvez également double-cliquer sur le cadenas pour vérifier le certificat SSL tiers fourni par le service HTTPS. De nombreux types d'attaques ne sont pas cryptés mais imitent une page cryptée. Assurez-vous toujours que la page Web est réellement cryptée.

Étape 4

Ne saisissez pas d'informations importantes ou financières dans les fenêtres contextuelles. Une technique de phishing courante consiste à lancer une fausse fenêtre contextuelle lorsqu'un utilisateur clique sur un lien dans un e-mail de phishing. Cette fenêtre peut même être positionnée directement au-dessus de la fenêtre sur un site réel. Même si la fenêtre contextuelle semble sûre, vous devez éviter de transmettre des informations sensibles. Fermez les fenêtres contextuelles en cliquant sur la croix dans le coin supérieur droit. Cliquer sur « annuler » peut vous rediriger vers un lien ou télécharger un code malveillant.

Étape 5

Mettre en place une protection contre les attaques DNS. Il s'agit d'un nouveau type d'attaque de phishing qui ne fonctionne pas par e-mail, mais empoisonne le serveur DNS local et permet à toutes les requêtes Web d'être redirigées vers un autre site Web qui ressemble à un site Web d'entreprise (comme eBay ou PayPal). Par exemple, si un utilisateur entre une adresse Web eBay, ce serveur DNS le redirige vers un site frauduleux. Contre de telles attaques, il est préférable d'utiliser une protection de serveur DNS ou des modules complémentaires antivirus.